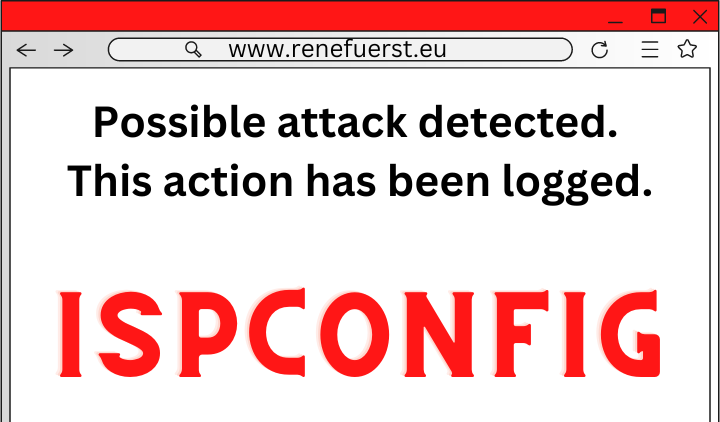

ISPConfig verwendet eine Reihe von Schutzsystemen, um die Sicherheit zu gewährleisten, darunter die IDS-Technologie (Intrusion Detection System). Allerdings kann diese Einstellung zu empfindlich sein und uns auch vom Kontrollpanel abhalten. In diesem kleinen Troubleshooter werden wir sehen, was wir tun können, wenn unser ISPConfig-Kontrollpanel uns nicht zulässt, sondern stattdessen die Fehlermeldung "Possible attack detected. This action has been logged.".

Ursache

Wenn wir die Anmelde-URL unseres ISPConfig-Kontrollpanels laden, erhalten wir die folgende Fehlermeldung auf einem leeren weißen Bildschirm: "Possible attack detected. This action has been logged."

Die IDS-Einstellungen von ISPConfig sind zu sensibel eingestellt, so dass du dich selbst als Angreifer betrachten kannst. Es ist aber auch möglich, dass es im Hintergrund echte Angriffsversuche gegen ein externes ISPConfig gibt.

Die Sicherheitseinstellungen sind in der folgenden Datei zu finden: /usr/local/ispconfig/security/security_settings.ini

[permissions]

allow_shell_user=yes

admin_allow_server_config=superadmin

admin_allow_server_services=superadmin

admin_allow_server_ip=superadmin

admin_allow_remote_users=superadmin

admin_allow_system_config=superadmin

admin_allow_server_php=superadmin

admin_allow_langedit=superadmin

admin_allow_new_admin=superadmin

admin_allow_del_cpuser=superadmin

admin_allow_cpuser_group=superadmin

admin_allow_firewall_config=superadmin

admin_allow_osupdate=superadmin

remote_api_allowed=yes

password_reset_allowed=yes

session_regenerate_id=yes

reverse_proxy_panel_allowed=none

[ids]

ids_anon_enabled=yes

ids_anon_log_level=1

ids_anon_warn_level=15

ids_anon_block_level=60

ids_user_enabled=yes

ids_user_log_level=1

ids_user_warn_level=47

ids_user_block_level=60

ids_admin_enabled=no

ids_admin_log_level=1

ids_admin_warn_level=90

ids_admin_block_level=100

sql_scan_enabled=yes

sql_scan_action=warn

apache_directives_scan_enabled=yes

nginx_directives_scan_enabled=yes

[systemcheck]

security_admin_email=root@localhost

security_admin_email_subject=Security alert from server

warn_new_admin=yes

warn_passwd_change=no

warn_shadow_change=no

warn_group_change=no

Hinweis: Das System überwacht verdächtige Aktivitäten die in der Log-Datei /usr/local/ispconfig/interface/temp/ids.log gesammelt werden. Wenn der Wert log_level erreicht wird, wird die Aktivität protokolliert. Bei Erreichen des Wertes warn_level werden wir im Untermenü "Overview" des Hauptmenüs "Monitor" in der Zeile "The System-Log" auf die Schnittstelle aufmerksam gemacht. Wenn wir hier die Details öffnen, können wir auch das in der Datenbank gespeicherte Protokoll sehen, in dem die möglichen Ursachen des Problems in den Einträgen erscheinen, die mit "PHP IDS Alert.Total impact: …" beginnen. Und wenn die Werte den Wert "block_level" erreichen, wird er aus dem gesamten System verbannt. Die "anon"-Teile sind für die Überwachung unbekannter (Nicht-Benutzer-) Aktivitäten gedacht, die "user"-Teile für die Kontrolle von Benutzeraktivitäten.

Lösung

In der Mitte stehen die IDS-Einstellungen, die wir ändern müssen

Hier kannst du zwei Dinge tun: entweder die Werte für "ids_anon_block_level" und "ids_user_block_level" auf eine höhere Stufe (empfohlen 40-70 , maximal 100) anheben, oder einfach beide Monitore mit "ids_anon_enabled=no" und "ids_user_enabled=no" ausschalten.

Nachdem du die Datei gespeichert hast, wird das ISPConfig-Kontrollpanel sie zulassen. Dann kannst du dich im Untermenü "System-Log" des oben erwähnten Menüs "Monitor" umsehen und prüfen, was die Sperre verursacht hat.

Hinweis: Wenn du das Control Panel aktualisierst, wird diese Konfigurationsdatei durch das Update überschrieben, sodass du diese Einstellungen nach der Aktualisierung erneut vornehmen musst.

Natürlich kann es auch andere Arten von Sperrungen geben, die andere Fehlermeldungen ausgeben, aber im Allgemeinen können Sicherheitslücken vom Typ IDS so behandelt werden.