In den letzten Tagen ging es in vielen Medien um das Thema rund um Pegasus, der Spionagesoftware von der Journalisten und sogar Staatspräsidenten überwacht wurden.

Um Pegasus auf Ihrem Smartphone unter iOS aufzuspüren, müssen Sie einiges beachten, dies gilt ebenso für Android Systeme. Amnesty International hat hierfür ein Tool bereitgestellt mit denen man Backups von iOS Geräten überprüfen kann, ob sich hier Spuren von Pegasus finden lassen.

Leider ist es nicht möglich einfach mit Virenscannern zu arbeiten um diese Hinweise aufzuspüren, Pegasus würde dies erkennen und sich selbst löschen bzw. gut tarnen. Um solche Trojaner aufzuspüren muss erst das Gerät inaktiv sein bzw. führen wir die Überprüfung nicht direkt am Gerät durch sondern überprüfen eigentlich das Backup nach verdächtigen Inhalten.

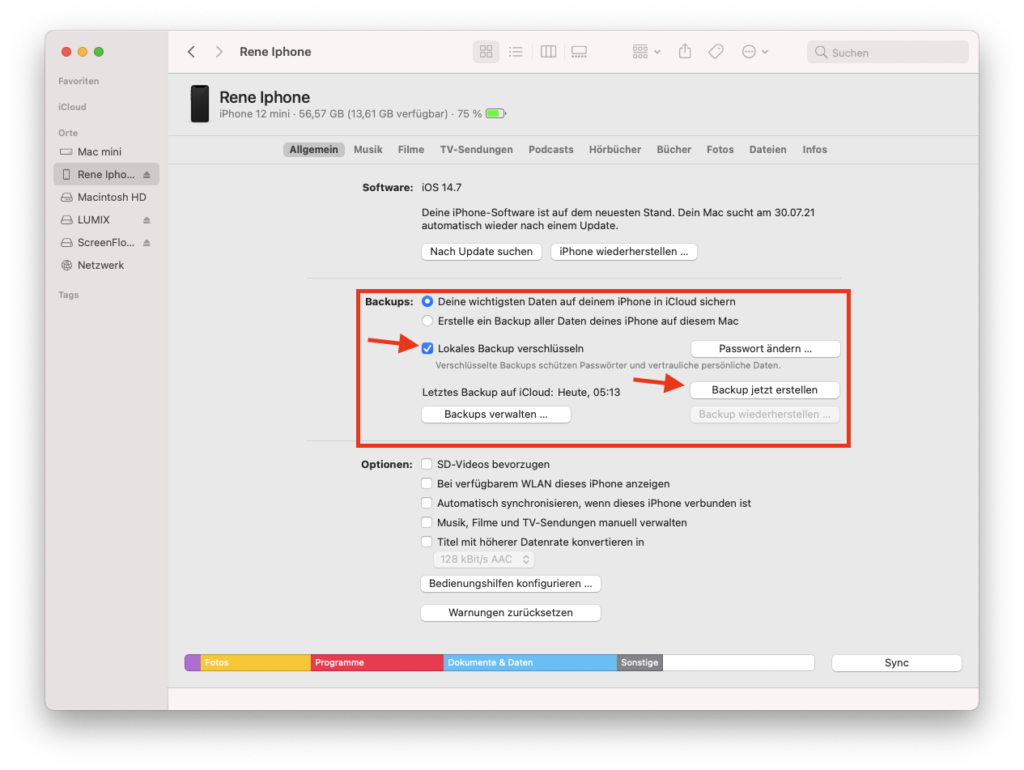

Nach Berichten zufolge von Theverge, müsste man zuerst ein verschlüsseltes Backup vom iPhone anlegen und diese dann entschlüsseln, und mit der Software auf Pegasus-Inhalte scannen. Einfach ein unverschlüsseltes Backup anzulegen wäre nicht zielführend, da hier nicht alle Inhalte im Backup gespeichert werden. In zukünftigen iOS-Versionen wird Apple vermutlich dafür sorgen, die Software automatisch aufzuspüren und zu entfernen. Bis dahin bleibt uns nur die Möglichkeit dies selbst zu überprüfen.

Um Pegasus aufzuspüren müssen wir unter macOS ein paar Schritte vollziehen, genauer genommen müssen wir ein iOS-Backup erstellen und diese dann überprüfen ob sich Hinweise zu Pegasus finden lassen. Wie man hierbei genau vorgeht lesen Sie hier bzw. sehen Sie im Video.

Update: Seit kurzen gibt es für Windows und macOS die Möglichkeit die Software iMazing kostenlos für die Überprüfung von Pegasus zu verwenden. Dies ist wesentlich einfacher als die noch hier gezeigte Variante.

iOS-Backup erstellen

Anders als unter Windows, wo man iTunes benötigt, braucht man bei aktuellen macOS-Versionen lediglich den Finder und ein abgeschlossenes iOS-Gerät. Dort lässt sich dann ein Backup einfach erstellen, man muss jedoch darauf achten, dass man ein verschlüsseltes Backup erstellt, denn nur dieses enthält alle Informationen die man zum Aufspüren von Pegasus benötigt.

Das Backup findet ihr im Ordner unter macOS:

/Library/Application Support/MobileSync/

Unter Windows ist das Backup im folgenden Ordner zu finden:

[Benutzername]\Apple\MobileSync\

oder

[Benutzername]\AppData\Roaming\Apple\Computer\MobileSync\

Xcode, Python und Brew Installation

Um die Scripte auszuführen, welche das Backup überprüfen, benötigen wir die Apple Entwicklerwerkzeuge XCode, Python3, Brew und das Tool von Amnesty Intrernational mvt.

Im Zuge der Installation von Homebrew wird man automatisch gefragt ob man XCode installieren will. Sofern dies nicht schon auf dem App Store heruntergeladen wurde.

Installation von Homebrew (Brew)

/bin/bash -c "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/HEAD/install.sh)"

Installation von Python 3

/opt/homebrew/bin/brew install python3 libusb

Upgrade von pip auf die neues Version und installation von mvt

sudo pip3 install --upgrade pip

sudo pip3 install mvtiOS-Backup entschlüsseln

Achten Sie darauf den richtigen Pfad zum mvt Tool anzugeben, und einen Ordner wo das unverschlüsselte Backup gespeichert werden soll. In meinem Fall, habe ich im Beispiel einen leeren Ordner in /User/rene/iPhoneBackup erstellt. Dieser Prozess dauert einige Zeit, bitte haben Sie hier etwas Geduld.

mkdir /User/rene/iPhoneBackup

/usr/local/bin/mvt-ios decrypt-backup -p ihrPasswortVonDerVerschlüsselung -d /User/rene/iPhoneBackup /Users/rene/Library/Application Support/MobileSync/Backup/000000......./iOS-Backup nach Pegasus durchsuchen

Herunterladen der Filter und Überprüfungsanweisungen

git clone https://github.com/AmnestyTech/investigations.git

Backup überprüfen anhand dert pegasus.stix2

mkdir /User/rene/iPhoneBackupResultate

/usr/local/bin/mvt-ios check-backup -i investigations/2021-07-18_nso/pegasus.stix2 -o /User/rene/iPhoneBackupResultate /User/rene/iPhoneBackupAuswerten der Resultate

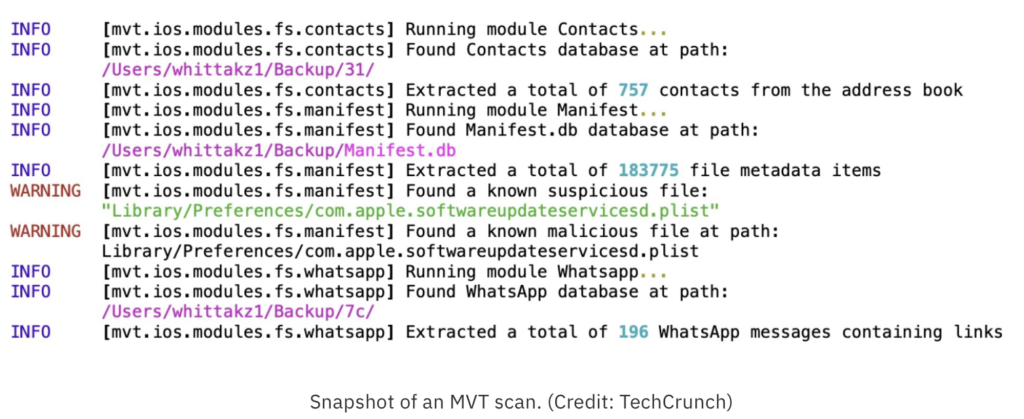

Das mvt Tool legt im Resultate-Ordner nun einige JSON- und CSV-Dateien an mit denen wir auswerten können, ob sich eine Bedrohung wie Pegasus auf dem System befindet. Das Tool hinterlässt auch eine Warnung falls etwas nicht normal aussieht. Damit lässt sich auch als Laie erkennen und überprüfen ob eine Infektion bestand oder nicht. Die Warnung sieht in etwa so aus wie auf dem Screenshot hier zu sehen ist:

Folgend können wir die Dateien auch nach der Warnung mittels einfachem grep Befehl durchsuchen:

cd /User/rene/iPhoneBackupResultate

cat * |grep WARNING

Lässt sich hier nichts Sonderbares, wie im Screenshot ersichtlich, auffinden, sollte alles in Ordnung sein. Generell wird es nur wenige Leute betreffen die von besonderem Interesse sind. Laut diversen Artikeln im Internet sind die Lizenzen für die Software nicht billig und liegen bei über 1500$ pro Teilnehmer.

*Links zu der iMazing Webseite sind Affiliate Links, die völlig unabhängig von mir agieren und meine Meinung in keinsterweise beeinflusen. Die Software wird von mir selbst Regelmäßig verwendet und kann ich daher ohne bedenken Empfehlen.